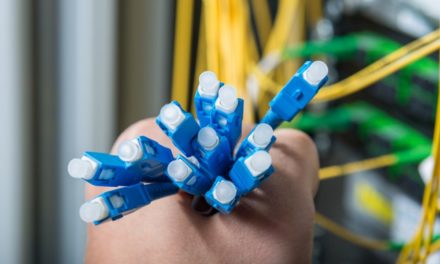

Todo usuário de serviços web pode ser atingido por um ataque cibernético. Isso ocorre até mesmo nos casos em que o acesso é feito utilizando conexões robustas, como as de fibra óptica, por exemplo. Justamente por isso, conhecer quais são os principais e conseguir se proteger é fundamental.

A proteção contra um ataque cibernético deve ser contínua. Ela garante que os seus dados ficarão protegidos contra as principais ameaças de segurança. Além disso, reduz os riscos de perda de dados.

Quer saber mais sobre o tema? Então, veja no nosso post a seguir quais são os principais e como se proteger de ataques digitais!

O que é um ataque cibernético?

Podemos definir como ataque cibernético o uso de técnicas e sistemas voltados para o roubo de dados e a invasão de sistemas. Eles são direcionados tanto para empresas quanto para usuários domésticos, e podem causar vários tipos de prejuízos. Entre os mais comuns, podemos apontar:

- a perda de informações privadas;

- o roubo de dados sigilosos;

- a alteração não autorizada de registros digitais;

- a indisponibilidade de sistemas e equipamentos tecnológicos.

Quais são os tipos de ataques mais comuns?

Para saber como se proteger de um ataque cibernético, o primeiro passo é conhecer os principais. Veja a seguir quais são as formas de roubo de informações mais tradicionais do mercado!

Malware

O malware, também chamado de vírus, é um tipo de software de computador malicioso. Ele pode ser criado para prejudicar a performance do aparelho ou executar operações não solicitadas pelo usuário. Essa é a forma de ataque mais tradicional existente.

Malwares podem ser propagados por meio de programas ilegais, documentos infectados ou e-mails falsos. Uma vez instalado, ele se ocultará no aparelho do usuário. Desse modo, poderá manter-se ativo sem que uma ferramenta de segurança o detecte.

Ransomwares

O ransomware ganhou popularidade e destaque nos últimos anos. Esse tipo de ameaça digital pode causar um grande prejuízo ao usuário. Isso ocorre pois os danos ocasionados por esse tipo de ataque cibernético vão da interrupção de rotinas de trabalho à perda de informações estratégicas.

Esse tipo de ataque criptografa todos os dados do aparelho. O acesso passará a ser liberado apenas após o pagamento de um resgate. Caso contrário, o usuário não terá como ler e modificar os seus principais arquivos.

Phishing

O phishing é a forma mais tradicional de roubo de dados. Nesse caso, o usuário é direcionado a uma página falsa. Ela tem como objetivo roubar informações como senhas de e-mail e contas de bancos.

Geralmente esse tipo de ataque é feito com direcionamento para o seu alvo. A partir de técnicas de engenharia social, se buscará identificar a melhor forma de direcionar o usuário para uma página falsa. Assim, as chances de roubar as informações serão muito maiores.

Ataque DDoS

Sigla para Distributed Denial of Service (ou negação de serviço distribuída, em português), o DDoS é um ataque que pode prejudicar o acesso a vários serviços web de uma única vez. Ele geralmente é direcionado às páginas grandes, por exemplo, a de serviços de streaming, como a Netflix, ou mesmo de jogos digitais. Porém, não raro o DDoS também atinge (indiretamente e diretamente) serviços web pequenos.

Esse tipo de ataque cibernético utiliza de um grande número de aparelhos infectados por um malware para direcionar um fluxo elevado de pacotes de dados para um único IP. Desse modo, o servidor ficará sobrecarregado e inacessível pelo prazo em que o ataque acontecer: incapaz de identificar quais são os pacotes legítimos ou não, o servidor não atenderá às requisições existentes.

Como se proteger contra ataques

Para se proteger contra um ataque cibernético, existem algumas práticas que são adotadas pelas principais empresas de segurança digital do mercado. Elas reduzem riscos e melhoram a habilidade de qualquer pessoa se recuperar caso algo ocorra. Entre as que podem ser incorporadas no seu dia a dia, podemos apontar:

- manter aparelhos atualizados para receber correções de segurança e de brechas existentes;

- realizar um monitoramento contínuo da sua rede para identificar e eliminar rapidamente ataques ou brechas de segurança;

- adotar um bom antivírus para tornar a detecção de falhas e ameaças mais robusta;

- manter um firewall ativo para otimizar a confiabilidade da conexão web;

- evitar redes WiFi públicas por serem mais abertas a ataques e agentes mal intencionados;

- adotar senhas complexas, com letras, números e símbolos (além da variação entre maiúsculas e minúsculas);

- ter a autenticação de dois passos ativa para reduzir as chances de alguém obter acesso à sua conta caso tenha a sua senha em mãos;

- manter uma boa VPN para evitar o roubo de dados em conexões desconhecidas;

- adotar um gerenciador de senhas para auxiliar na utilização de senhas não repetidas entre serviços;

- adotar alertas de novos logins para todos os serviços ativos quando for possível;

- realizar backups periodicamente para reduzir o risco de perda de dados.

Grande parte dessas medidas podem ser adotadas até mesmo nos casos em que o usuário tem pouco conhecimento avançado sobre TI. Por isso, devem ser consideradas prioridade no seu dia a dia.

No entanto, esteja atento aos detalhes. Técnicas como o uso de autenticação de dois passos devem ser pensadas por completo. Não adianta utilizá-la sem buscar uma forma mais robusta, como o uso de cartões próprios para a autenticação de dois passos, que, ao contrário do SMS, não são facilmente quebráveis.

Ninguém quer ser vítima de um ataque cibernético. A verdade, porém, é que os riscos de uma pessoa ser atingida são sempre elevados. Afinal de contas, todo sistema tem brechas e problemas internos.

Porém, isso não deve ser visto como um motivo para abandonar as práticas de proteção tradicionais. Pelo contrário, qualquer pessoa que faça uso de conexões de internet deve manter um rígido controle sobre a sua segurança de dados. Utilizando as principais práticas do mercado, os riscos e prejuízos de um ataque cibernético caem, melhorando a confiabilidade no dia a dia do uso de diferentes tecnologias.

Curtiu essa dica e quer saber mais sobre como backups podem tornar as suas ferramentas mais seguras? Então, fala com a gente!